La sicurezza nel cloud è diventata una priorità assoluta per le organizzazioni di ogni dimensione, considerando la crescente dipendenza dal cloud computing e la migrazione continua di dati e sistemi verso ambienti online. Ogni violazione della sicurezza nel cloud comporta perdite significative di denaro, tempo e risorse per le aziende, che si ritrovano a dover recuperare i propri asset digitali. Sebbene la sicurezza di una rete interna sia solitamente gestita da un team IT dedicato, il trasferimento di dati e sistemi nel cloud rende la protezione delle preziose risorse digitali una responsabilità condivisa, che dipende in larga misura anche da terze parti.

Uno dei principali vantaggi dell'integrazione del cloud computing nelle operazioni aziendali è l'eccezionale accessibilità dei dati. I dipendenti, connettendosi a Internet, possono accedere facilmente ai contenuti e ai sistemi necessari per svolgere il proprio lavoro. Tuttavia, questa stessa accessibilità può diventare un punto debole se i dipendenti accedono all'infrastruttura cloud attraverso mezzi non sicuri. L'utilizzo di reti pubbliche non protette, come quelle disponibili in bar o caffetterie, o l'uso di dispositivi personali non adeguatamente protetti, possono esporre l'infrastruttura a rischi significativi, inclusa l'introduzione di malware.

Molte aziende utilizzano l'ambiente cloud per eseguire il backup dei propri dati, garantendo un facile ripristino delle funzionalità IT in caso di disastri. Tuttavia, la sicurezza di questi backup è cruciale: dati non protetti potrebbero portare al download di file corrotti o compromessi.

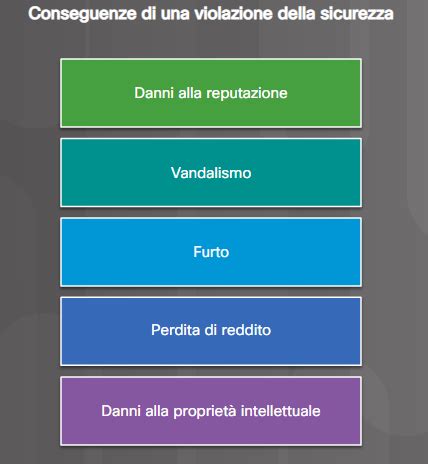

In alcuni settori, il grado di sicurezza dei dati è strettamente regolamentato dalla legge. Una soluzione di sicurezza cloud efficace non solo protegge l'azienda da violazioni, ma aiuta anche a evitare gravi conseguenze legali, sanzioni normative e danni reputazionali, come la perdita di fiducia da parte di azionisti e clienti.

Un sistema cloud privo di adeguate misure di sicurezza può essere vulnerabile. Con numerosi utenti che accedono alla rete da dispositivi diversi, la trasmissione di dati alla persona sbagliata è un rischio concreto. Implementare una robusta sicurezza cloud è paragonabile a installare una solida protezione per un caveau, salvaguardando le informazioni sensibili.

Il Ruolo Critico della Sicurezza Cloud

Con l'aumento esponenziale dell'adozione del cloud computing, il ruolo del middleware nell'integrazione dei dati è diventato fondamentale. Il middleware facilita lo scambio di grandi volumi di dati tra applicazioni all'interno dell'ambiente di un provider di servizi cloud. Tuttavia, questa infrastruttura critica di comunicazione può diventare un potenziale bersaglio per i cybercriminali se non adeguatamente protetta.

Vulnerabilità del Middleware

L'interconnessione delle applicazioni in un ambiente cloud si basa pesantemente sul middleware per garantire uno scambio fluido di dati, conciliando formati e protocolli diversi. Questa funzione essenziale introduce però potenziali vulnerabilità di sicurezza: un accesso non autorizzato al middleware può consentire l'intercettazione di dati sensibili durante il transito. Pertanto, l'attuazione di robusti protocolli di gestione degli accessi e il miglioramento delle misure di sicurezza generali sono imperativi.

Impatto delle Violazioni di Sicurezza Cloud

Le violazioni di sicurezza nel cloud possono avere conseguenze devastanti. I dati sensibili possono finire nelle mani sbagliate, portando a una significativa perdita di fiducia dei clienti, sanzioni normative e perdite finanziarie dirette. Ad esempio, una violazione del middleware che gestisce i dati di pagamento di un'azienda può esporre numeri di carte di credito, causando danni finanziari e responsabilità legali. Allo stesso modo, la compromissione del middleware di una compagnia assicurativa può esporre dati personali e medici sensibili dei clienti, con conseguenti violazioni della privacy, danni alla reputazione e multe salate dovute alla non conformità a regolamenti come il GDPR o il PCI DSS. Questi incidenti sottolineano l'importanza di rigorose misure di sicurezza cloud, inclusi penetration test periodici e l'adozione di strumenti di sicurezza robusti.

Migliori Pratiche di Sicurezza Cloud

Operare in un ambiente cloud offre numerosi vantaggi, ma presenta anche sfide di sicurezza che richiedono l'adozione delle migliori pratiche di sicurezza cloud per garantire la protezione dei dati sensibili. Queste pratiche non solo proteggono l'organizzazione dalle violazioni, ma supportano anche la conformità normativa e contribuiscono a costruire la fiducia con clienti e partner.

Crittografia dei Dati per una Maggiore Sicurezza Cloud

La crittografia è uno dei pilastri fondamentali della sicurezza dei dati in un ambiente cloud. Essa converte i dati in chiaro in testo cifrato illeggibile, garantendo che anche in caso di intercettazione, i dati non possano essere compresi o utilizzati impropriamente da attori malintenzionati.

- Crittografia a Riposo: Protegge i dati quando sono archiviati. Le chiavi di crittografia sono gestite in modo sicuro e separate dai dati, rendendoli incomprensibili anche in caso di accesso non autorizzato all'archiviazione.

- Crittografia in Transito: Protegge i dati durante il loro spostamento tra sistemi o su una rete. È cruciale in ambienti cloud dove i dati fluiscono attraverso diverse piattaforme e browser web.

- Crittografia End-to-End: Combina i vantaggi della crittografia a riposo e in transito. I dati rimangono crittografati dal momento della creazione fino alla destinazione finale, garantendo un livello di sicurezza estremamente elevato per informazioni altamente sensibili.

Autenticazione Forte degli Utenti

Implementare un'autenticazione utente robusta è essenziale per confermare l'identità degli utenti che tentano di accedere ai sistemi cloud, prevenendo accessi non autorizzati. L'autenticazione a più fattori (MFA) è particolarmente efficace, richiedendo agli utenti di fornire almeno due forme di credenziali valide (qualcosa che l'utente conosce, qualcosa che possiede e/o qualcosa che è).

API Sicure

Le interfacce di programmazione delle applicazioni (API) sicure sono vitali per la comunicazione tra diverse applicazioni e servizi cloud. Garantire la loro sicurezza protegge da minacce come iniezioni di codice o fughe di dati. Misure come token di autenticazione, accesso limitato basato sui ruoli e convalida di tutti i dati di input rafforzano le API.

Monitoraggio e Valutazione Periodica delle Vulnerabilità

Il monitoraggio continuo dell'ambiente cloud permette di individuare tempestivamente vulnerabilità e attività sospette. L'implementazione di sistemi di rilevamento delle intrusioni, la conduzione regolare di valutazioni della sicurezza e audit periodici sono misure fondamentali per mantenere una solida postura di sicurezza cloud.

Implementazione di una Zero Trust Architecture (ZTA)

La Zero Trust Architecture (ZTA) si basa sul principio "mai fidarsi, sempre verificare". A differenza dei modelli tradizionali, la ZTA tratta ogni richiesta come una potenziale minaccia, indipendentemente dalla sua origine. Questo riduce il rischio di minacce interne e minimizza i danni causati dalle violazioni perimetrali. La micro-segmentazione, ad esempio, isola i carichi di lavoro, confinando il danno potenziale a piccoli segmenti in caso di accesso non autorizzato.

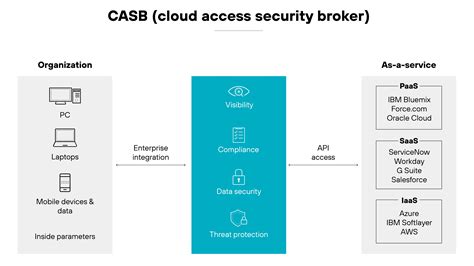

Utilizzo di un Cloud Access Security Broker (CASB)

Un Cloud Access Security Broker (CASB) agisce come una guardia di sicurezza cloud tra l'infrastruttura on-premises e quella del provider di servizi cloud. I CASB garantiscono visibilità sull'utilizzo dei servizi cloud, protezione dei dati e difesa dalle minacce, controllando l'accesso alle risorse cloud e applicando politiche di sicurezza.

Penetration Test Periodici

I penetration test periodici simulano attacchi informatici per valutare l'efficacia delle misure di sicurezza. Aiutano a identificare le debolezze prima che vengano sfruttate da attori malintenzionati, consentendo correzioni tempestive.

Programmi di Formazione e Sensibilizzazione dei Dipendenti

L'errore umano rimane una minaccia significativa per la cybersecurity. Programmi di formazione regolari garantiscono che i dipendenti siano aggiornati sulle ultime minacce, sui comportamenti sicuri online e sulle politiche di sicurezza aziendali, prevenendo l'esposizione involontaria di dati sensibili.

Strumenti di Data Loss Prevention (DLP)

Gli strumenti di Data Loss Prevention (DLP) sono progettati per prevenire l'esposizione non autorizzata dei dati. Monitorano, rilevano e bloccano dati sensibili in uso, in movimento e a riposo, identificando potenziali tentativi di violazione dei dati e prevenendo l'esposizione non autorizzata. Ad esempio, uno strumento DLP può avvertire se informazioni di carte di credito vengono inviate al di fuori della rete aziendale, evitando violazioni di dati e problemi di conformità.

Piano di Risposta agli Incidenti e di Recupero

È fondamentale disporre di un piano di risposta e recupero agli incidenti ben definito. Nonostante le migliori misure di sicurezza, le violazioni possono comunque verificarsi. Un piano ben preparato delinea i passi per contenere la violazione, valutare l'impatto, recuperare i dati persi e ripristinare i servizi, garantendo la continuità operativa.

La Scelta del Cloud Provider e la Responsabilità dell'Organizzazione

Scegliere un provider di servizi cloud affidabile è il primo passo verso la protezione dei dati. Il provider dovrebbe offrire archiviazione dati sicura, crittografia e controlli di accesso conformi agli standard di sicurezza pertinenti (come ISO 27001, HIPAA, PCI DSS). È altrettanto cruciale comprendere le proprie responsabilità in materia di sicurezza. Generalmente, il fornitore cloud è responsabile della protezione dell'infrastruttura, mentre il cliente è responsabile della protezione dei dati archiviati su tale infrastruttura. La responsabilità della manutenzione e protezione di dati, dispositivi e identità rimane sempre del cliente.

Identificare le Vulnerabilità Comuni nel Cloud

L'identificazione delle vulnerabilità comuni nel cloud è un processo critico che richiede una profonda comprensione dell'architettura cloud-native. Le vulnerabilità più frequenti includono la configurazione errata degli ambienti cloud, la gestione inadeguata delle identità e degli accessi (IAM), e le debolezze nella sicurezza delle API. Configurazioni errate possono portare a esposizioni di dati sensibili, mentre privilegi eccessivi o mal gestiti in IAM creano punti di ingresso per gli attaccanti. Le vulnerabilità delle API possono esporre funzionalità critiche dell'applicazione se non adeguatamente protette.

Le organizzazioni devono anche essere consapevoli dei rischi associati alla sicurezza dei container e all'orchestrazione Kubernetes, nonché alla sicurezza della supply chain del software, dove componenti di terze parti non controllati possono introdurre vulnerabilità. Per affrontare efficacemente queste sfide, è necessario un approccio multilivello che includa scansioni regolari delle vulnerabilità, analisi della configurazione, monitoraggio continuo e l'implementazione di politiche di sicurezza basate su principi di zero trust.

Come le PMI Possono Affrontare i Rischi della Sicurezza nel Cloud

Per le piccole e medie imprese (PMI), affrontare i rischi di sicurezza nel cloud può sembrare complesso a causa delle limitate risorse. Tuttavia, esistono strategie efficaci:

- Adozione di soluzioni CNAPP (Cloud-Native Application Protection Platform): Offrono una visione unificata dei rischi di sicurezza attraverso l'intero ciclo di vita dell'applicazione cloud-native.

- Implementazione di controlli di sicurezza di base: Come l'autenticazione a più fattori (MFA) per tutti gli account e la crittografia dei dati sia in transito che a riposo.

- Utilizzo di soluzioni di Cloud Security Posture Management (CSPM): Per monitorare continuamente e correggere le configurazioni errate negli ambienti cloud.

- Sviluppo e test regolari di un piano di risposta agli incidenti: Assicurando che tutto il personale chiave sia consapevole dei propri ruoli e responsabilità.

Strategie Avanzate di Sicurezza per Grandi Organizzazioni

Le grandi organizzazioni, con le loro complesse infrastrutture cloud e ambienti multi-cloud, richiedono strategie più sofisticate:

- Piattaforme CNAPP complete: Integrano funzionalità come CSPM, Cloud Workload Protection Platforms (CWPP) e Cloud Infrastructure Entitlement Management (CIEM).

- Modello di sicurezza Zero Trust: Presuppone che nessuna entità sia affidabile per impostazione predefinita, richiedendo una verifica continua.

- Intelligenza Artificiale (AI) e Machine Learning (ML): Per migliorare il rilevamento delle minacce e la risposta automatizzata agli incidenti.

- Sicurezza delle API avanzata: Con gateway API e soluzioni di gestione che offrono protezione contro attacchi DDoS, autenticazione forte e controllo granulare degli accessi.

- Soluzioni di Data Loss Prevention (DLP) specifiche per il cloud: Per monitorare e proteggere i dati sensibili.

- Programmi di formazione e sensibilizzazione alla sicurezza sofisticati: Inclusi simulazioni di attacchi realistici.

Le Piattaforme CNAPP

Le piattaforme CNAPP (Cloud-Native Application Protection Platform) offrono un approccio unificato alla sicurezza, coprendo l'intero ciclo di vita delle applicazioni cloud-native. Integrano capacità come la scansione degli artefatti, la gestione della configurazione e della conformità, il rilevamento e la prioritizzazione dei rischi. Le CNAPP si distinguono per la loro capacità di integrare API con i principali fornitori di piattaforme cloud e flussi di lavoro DevOps, offrendo una copertura di sicurezza combinata dallo sviluppo al runtime.

Implementazione di Sistemi di Monitoraggio Continuo

L'implementazione di sistemi di monitoraggio continuo è un pilastro fondamentale nella strategia di sicurezza cloud. L'evoluzione delle operazioni di cloud security si orienta verso un approccio sempre più automatizzato e assistito dall'intelligenza artificiale, necessario per adattarsi alla natura dinamica degli ambienti cloud moderni. L'adozione di tecnologie di Cloud Detection and Response (CDR) permette correlazioni avanzate e risposte automatizzate agli incidenti.

L'Importanza della Formazione del Personale nella Sicurezza Cloud

La formazione del personale è un elemento critico nella strategia di sicurezza cloud. Con l'evoluzione delle tecnologie e delle minacce, la necessità di un personale altamente qualificato è imprescindibile. Si osserva un cambiamento culturale che richiede una collaborazione più stretta tra team di sviluppo, architettura cloud e operazioni di sicurezza. La formazione su strumenti emergenti come l'AI generativa nel campo della sicurezza cloud è fondamentale.

Cloud Security: Soluzioni da Considerare

Diverse soluzioni offrono approcci avanzati alla sicurezza cloud:

- Prisma Cloud di Palo Alto Networks: Una soluzione completa per il monitoraggio in tempo reale, la protezione dei carichi di lavoro e il supporto multicloud, con integrazione nelle pipeline CI/CD.

- Wiz: Una piattaforma CNAPP innovativa con un approccio agentless basato su API, che offre una visualizzazione intuitiva delle relazioni tra risorse e rischi tramite il suo Security Graph.

- SentinelOne Singularity Cloud Security: Si distingue per l'approccio incentrato sull'AI e il machine learning, offrendo protezione completa e risposta automatizzata alle minacce.

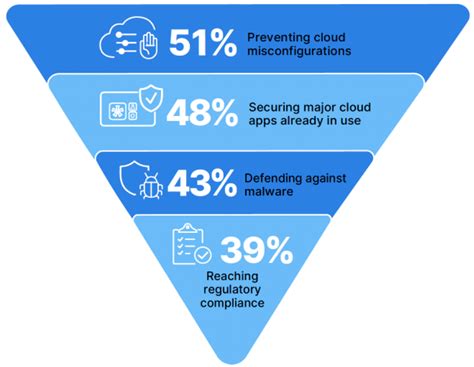

Sfide per la Sicurezza del Cloud

Le aziende devono affrontare diverse sfide:

- Superfici di attacco in espansione: Più tecnologie e flussi di lavoro significano più opportunità per gli aggressori.

- Conformità del cloud sfumata: Rischi informativi e possibili discrepanze tra benchmark e standard di settore.

- Vulnerabilità delle infrastrutture condivise: Configurazioni ed risorse condivise possono esporre i tenant a fughe di dati.

- Pratiche di Shadow IT: L'uso di software non autorizzato può portare a sanzioni normative e perdita di fiducia dei clienti.

- Errore umano: Una delle principali cause di fallimenti nella sicurezza, spesso dovuta a mancanza di formazione o distrazione.

25 Best Practice per la Sicurezza del Cloud

- Comprendere il modello di responsabilità condivisa: Distinguere chiaramente le responsabilità del provider e del cliente.

- Formare i dipendenti e sviluppare una forte consapevolezza della sicurezza: Istruire sugli attacchi emergenti, le pratiche di navigazione sicura e la gestione delle password.

- Applicare regolarmente patch e aggiornamenti: Utilizzare strumenti centralizzati per la gestione delle patch.

- Utilizzare strumenti di prevenzione della perdita di dati (DLP): Monitorare e prevenire potenziali violazioni dei dati.

- Pianificare la risposta agli incidenti: Creare un piano dettagliato per il rilevamento, il contenimento e il ripristino.

- Applicare il principio dell'accesso con privilegi minimi (PoLP): Ridurre le minacce interne e rendere più difficile il dirottamento di account.

- Implementare CNAPP e WAF: Utilizzare piattaforme per la protezione delle applicazioni cloud-native e firewall per applicazioni web.

- Utilizzare SIEM e le migliori pratiche SDLC: Per la registrazione, l'analisi degli eventi e l'integrazione della sicurezza nel ciclo di vita dello sviluppo software.

- Redigere un programma di gestione dei rischi dei fornitori: Valutare le pratiche di sicurezza dei terzi.

- Utilizzare soluzioni IAM e migliorare la crittografia: Gestire identità e accessi, crittografare dati in transito e a riposo.

- Incorporare soluzioni CASB e SAST/DAST: Per la visibilità dei servizi cloud e la scansione delle vulnerabilità nel codice.

- Utilizzare Virtual Private Cloud (VPC) e Network Security Group (NSG): Creare ambienti isolati e regolare il flusso di traffico.

- Eseguire scansioni delle vulnerabilità e penetration test: Valutare continuamente l'infrastruttura e identificare potenziali vettori di attacco.

- Configurare correttamente le impostazioni di sicurezza dei server cloud: Evitare esposizioni dirette alla rete.

- Applicare criteri di sicurezza coerenti in tutti i cloud e datacenter: Mantenere uniformità nelle misure di sicurezza.

- Piani di backup e failover: Assicurare la disponibilità dei dati e la continuità operativa in caso di guasti.

- Formazione di utenti e dipendenti: Ridurre il rischio di attacchi di phishing, malware e gestione errata delle password.

- Utilizzo di Cloudflare: Come piano di controllo unificato per la sicurezza su diversi tipi di infrastrutture cloud.

- Crittografia dei dati: Codificare i dati per renderli incomprensibili a parti non autorizzate, sia a riposo che in transito.

- Gestione delle identità e degli accessi (IAM): Tracciare chi accede e cosa è consentito fare, autorizzando utenti e negando l'accesso a quelli non autorizzati.

- Firewall cloud: Fornire protezione bloccando traffico web dannoso, attacchi DDoS e exploit di vulnerabilità.

- Monitoraggio dell'accesso ai dati sensibili: Controllare chi accede ai dati e dove finiscono.

- Gestione delle impostazioni critiche di IaaS: Assicurarsi che le configurazioni di sicurezza siano corrette per evitare debolezze sfruttabili.

- Applicazione di politiche di controllo degli accessi: Dal momento in cui i dati entrano nel cloud, applicare politiche di controllo su uno o più servizi.

- Protezione da dispositivi non gestiti: L'accesso da dispositivi personali crea un punto cieco per la sicurezza.

La sicurezza nel cloud non è solo prevenzione, ma anche la capacità di ripristinare rapidamente i sistemi senza bloccare l'attività. È un elemento di fiducia, non solo un requisito tecnico, che rafforza la reputazione aziendale e costruisce relazioni solide con clienti e partner.